FortiGuard Labs:惡意清除軟件數量增加超過50%

網絡保安服務方案供應商Fortinet近日發表2022下半年 FortiGuard Labs全球威脅型態報告。威脅型態及組織的攻擊面正持續演變;網絡犯罪分子亦因應這種不斷變化的環境而設計及調整技術,對不同地方、規模和行業的企業構成重大風險。

Mirai繼續是香港最活躍的殭屍網絡

FortiGuard Labs安全洞察及全球威脅聯盟負責人Derek Manky 表示:「對網絡不法分子而言,隨著防禦技術持續進步,保障組織,要維持存取和規避偵測並非易事。因此,他們正以多種的偵查技術和精密的替代攻擊方案增強實力以作反擊,並以惡意清除軟件或其他進階的負載程式實現與 APT 相似的威脅,進行破壞性的嘗試。為防範該些進階持續的網絡犯罪手段,組織需借助機械學習,在所有安全裝置即時獲取一致可行的威脅情報,以偵測可疑活動並在擴大的攻擊面上啟用相應的緩解措施。」

Fortinet 香港、澳門及蒙古區域總監馮玉明表示: 「隨著香港持續加快邁向數碼轉型,以鞏固全球商業中心的地位,組織必須對不斷演變的威脅保持警惕。攻擊者不斷改造舊有的入侵手段,企業必須採取主動和全面的網絡防禦方法。Fortinet 致力為香港企業提供所需的工具和專業知識,抵禦最精密攻擊,助他們與網絡犯罪分子的較量中取得領先。」

2022 下半年重點如下:

- Mirai利用 Log4Shell 等近期出現的網絡漏洞,並繼續是香港最活躍的殭屍網絡。

- 惡意清除軟件的大規模傳播持續展示網絡攻擊演變得具破壞性。

- 全新情報幫助首席網絡安全官決定風險緩解工作的優先次序,並藉「紅區」的擴展將主動攻擊面減到最少。

- 勒索軟件即服務 (Ransomware-as-a-service,RaaS) 產生新變種,使勒索軟件威脅在全球仍維持高風險水平,並沒有放緩跡象。

- 最爲肆虐的惡意軟件已經存在超過一年,並產生了多個種類,反映程式碼重用及回收的效益。

- Log4j繼續影響各地區及行業的企業組織,大部份為科技、教育行業以及政府機關。

在香港,FortiGuard Labs發現Mirai,Gh0st Rat及Bladabindi是三大主要的殭屍網絡。其中,Mirai在2016年首次被發現,並演變成利用Log4Shell等近期的漏洞進行傳播。受感染的設備將加入殭屍網絡並發動分散式阻斷服務(Distributed Denial of Service,DDoS)。

FortiGuard Labs發現,與Bladabindi有關的惡意軟件是從含惡意VBA腳本的Office文件加載。該些腳本從 MediaFire 和 Blogger 等合法服務下載,繼而載入一款知名的間諜軟件Agent Tesla 和 Bladabindi,讓黑客可完全控制受感染的系統。

與APT類似的惡意清除軟件在2022年廣泛傳播

分析惡意清除軟件的數據發現,網絡不法分子有不斷向目標使用破壞性攻擊技術的趨勢。同時亦揭示出,在無邊界的網絡上,不法分子能輕易擴展這類由網絡犯罪即服務(Cybercrime-as-a-service,CaaS)模式而實現的攻擊。

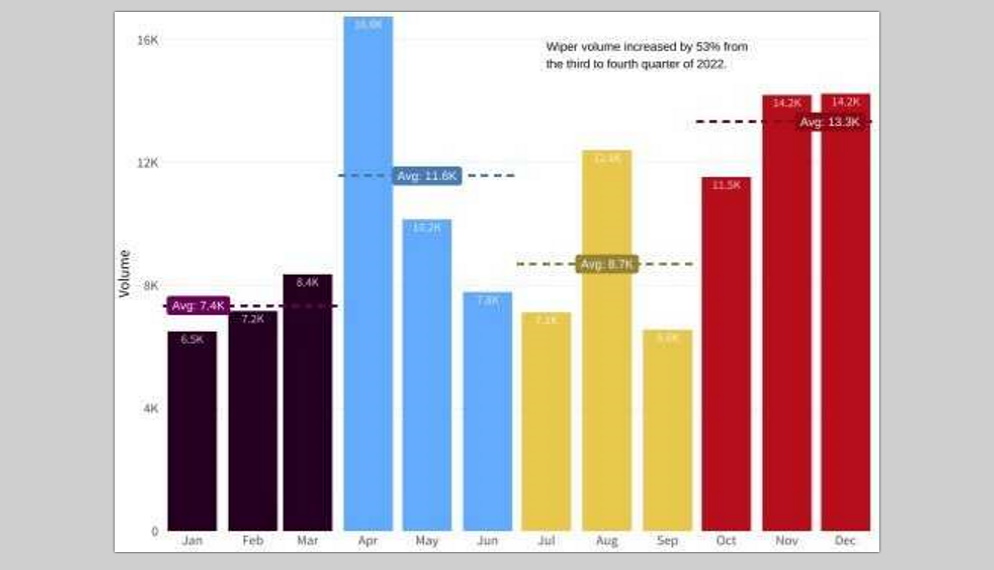

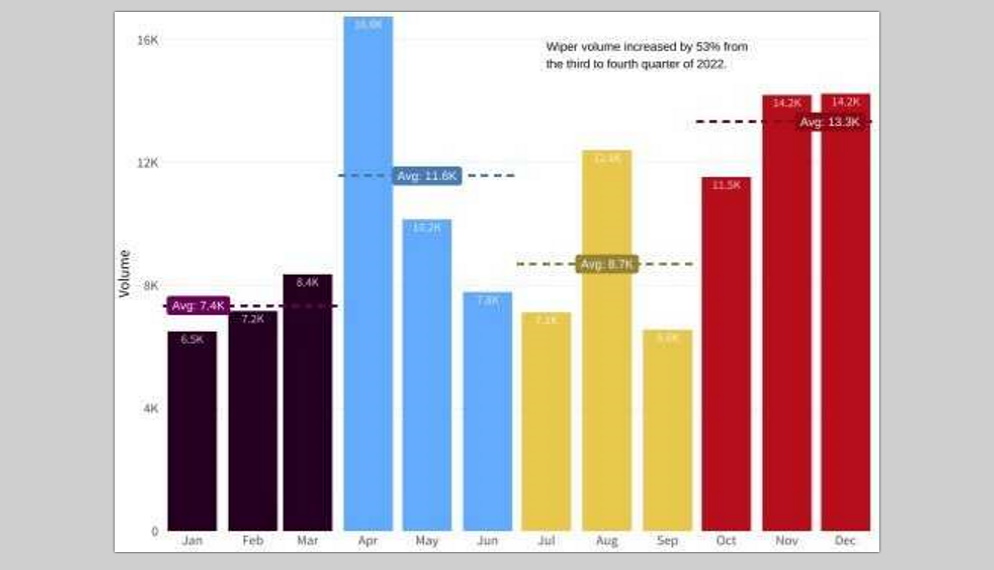

在2022年初,FortiGuard Labs 的報告指出有數款新型惡意清除軟件在俄烏戰爭期間出現。同年,該些惡意清除軟件已散播至其他國家;惡意清除活動單單在第三至第四季度就錄得53%上升。這些軟件本來可能是由國家級人士開發和部署以作戰爭用途,現在卻被網絡犯罪組織獲取並散播到歐洲以外地區。不幸的是,根據第四季度的數量,惡意清除軟件的傳播速度短期內似乎不會放緩。這意味著不僅是位於烏克蘭或周邊地區,任何組織仍是潛在目標。

以CVE標示漏洞「紅區」助網絡安全官處理優先項目

漏洞利用的趨勢有助揭示網絡犯罪分子的攻擊興趣、探索中的攻擊手段,以及密切針對的目標。FortiGuard Labs擁有大量已知漏洞資料,並通過數據增強(data enrichment)技術實時識別被頻繁利用的漏洞,並標示出攻擊面的活躍風險區域。

2022下半年,在具有企業規模的組織發現的漏洞中,只有少於1%位於終端上並受到頻繁攻擊。首席網絡安全官可從主動攻擊面的情報清楚了解「紅區」,以決定需要優先努力降低風險處理以及修補漏洞的地方。

網絡經濟犯罪及勒索軟件威脅持續高企

FortiGuard Labs事故回應服務偵測到的活動發現,經濟動機促使的網絡犯罪案件數量最多(73.9%),其次是間諜活動(13%)。綜觀2022全年,82%由經濟動機促使的網絡犯罪涉及使用勒索軟件或惡意腳本。加上勒索軟件即服務(RaaS)暗網日漸流行,顯示全球勒索軟件威脅仍然存在,並無減退跡象。

事實上,勒索軟件的數量在2022上半年增加了16%。在 99 個觀察到的勒索軟件家族中,排名前五的佔2022下半年所有勒索活動約37%。其中,在2018年出現的RaaS惡意軟件 GandCrab位於榜首。雖然GandCrab背後的犯罪分子在賺取逾20億美元後宣稱會退出,但他們活躍期間仍有許多迭代版本。該犯罪組織遺下的深遠影響或許仍然持續,而相關程式碼或已被用作基礎開發、更改和重新發佈。這些都展示國際間不同組織攜手合作打擊犯罪行動的重要性。有效打斷網絡犯罪的供應鏈需要團結努力,公私營機構和行業的網絡安全持分者之間要建立牢固、值得信賴的關係和合作。

惡意程式碼重用反映不法分子的智謀

野心勃勃的網絡不法分子致力善用現有投資和知識,使攻擊更有效及有利可圖。重用程式碼是一門有效率又賺錢的方法,讓網絡犯罪分子奠下成功基礎之餘,亦可重複修改以微調攻擊和破解防禦障礙。

FortiGuard Labs 分析 2022 下半年最為肆虐的惡意軟件時,發現大多數名列前茅的都已存在一年以上。FortiGuard Labs進一步檢視一系列不同的Emotet變種病毒,並分析它們借取和重用程式碼的趨勢。研究發現Emotet經歷重大演變,其變種病毒可被分爲六個不同種類。網絡不法分子不只把威脅自動化,而且積極地改造程式碼,以提升成效。

舊版殭屍網絡的復活證明惡意供應鏈可不斷調節

除了程式碼重用,不法分子也會借助現有的設備和過往的威脅去提升犯罪機會。FortiGuard Labs按肆虐程度調查殭屍網絡威脅期間,發現許多惡名昭彰的殭屍網絡並非全新出現。例如:在2011年首次發現、並在2022年末冒起的殭屍網絡Morto;其他殭屍網絡如Mirai和Gh0st.Rat亦繼續肆虐全球所有地區。在排名前五的殭屍網絡中,只有RotaJakiro是近十年内出現的。

雖然較早出現的威脅很容易會被視爲歷史,但任何組織都必須保持警惕。這些「古老」殭屍網絡仍然肆虐,主要是因爲它們仍然很有效。足智多謀的網絡犯罪分子會繼續利用現有的殭屍網絡設施,並以非常專門化的技術,將殭屍網絡改造成更持久的版本。特別是2022下半年,Mirai針對的目標包括託管式安全服務供應商、電訊服務供應商,以及營運技術獲普遍應用的製造業。網絡犯罪分子正同流合污,以行之有效的方法針對該些行業。

Log4J依然廣泛傳播並成為網絡犯罪分子目標

即使Log4J於2021年及2022年初備受關注,但仍有大量組織未修補或實施適當的安全措施,保障自身免受史上最嚴重的漏洞所影響。

2022下半年,Log4J仍活躍於全球各個地區,位居第二。事實上,FortiGuard Labs發現有41%的組織曾探測到 Log4J 活動,顯示威脅依然廣泛。由於Apache Log4j是一款受歡迎的開源軟件,這導致在入侵及預防系統中,與 Log4J 相關的活動在科技、教育以及政府機關内最爲常見。

用戶安全意識至為重要

分析攻擊策略有助我們深入了解攻擊的技術和手段如何演變,從而更好地防範未來的攻擊情景。FortiGuard Labs 根據沙盒數據分析惡意程式的功能,追蹤常見的傳送方式。要注意的是,只有遭到觸發的樣本才獲得分析。

透過沙盒檢視最常見的八種手段和技術後發現,路過式入侵(Drive-by Compromise)是網絡不法分子存取全球組織系統的最常用手段。毫無防備的用戶瀏覽互聯網期間,因前往受感染網站、打開惡意電郵附件、點擊鏈結或欺詐彈出式視窗而無意中下載惡意的負載程式,使攻擊者得以存取受害人的系統。路過式入侵的困擾之處,在於一旦惡意負載程式在存取和下載後,除非用戶有全面的安全措施,否則要擺脫入侵已為時以晚。

以轉變正面迎接威脅

Fortinet 是企業級網絡安全及網絡創新的領導者,助首席資訊安全總監和網絡安全團隊中斷攻擊殺傷鏈,減低網絡安全事故影響,並更有效為潛在的網絡威脅做好準備。

Fortinet 網絡安全解決方案套件涵蓋一系列強大的工具,包括次世化防火牆(NGFW)、網絡遙測及分析、終端偵測及回應(EDR)、延伸偵測及回應(XDR)、數碼風險保護、安全資訊及事件管理(SIEM)、內聯沙盒、誘捕、安全編程及自動化回應(SOAR)等。該些方案提供進階威脅偵測和預防功能,有助組織迅速偵測和應對遍及整個攻擊面的安全事故。

為使該些方案更加完善,並支援因網絡安全人才短缺而備受壓力的團隊,Fortinet 提供支援機械學習的威脅情報及回應服務,為企業帶來最新的網絡威脅資訊,迅速應對安全事故,減低影響。Fortinet 結合人手的資訊安全中心和威脅情報服務亦助安全團隊更好地應對網絡威脅,並提供即時威脅監察和事故回應能力。

該全面的網絡安全和服務有助首席資訊安全總監及安全團隊專注業務及重要項目。

報告概覽

最新《全球威脅型態報告》發表的觀點是由FortiGuard Labs情報匯集而成。Fortinet 以大量的傳感器收集2022下半年全球數十億宗威脅事件。MITRE ATT&CK 框架把攻擊手段、技術和流程(TTP)類, FortiGuard Labs的全球威脅型態報告以此方式,描述攻擊者如何針對漏洞、建立惡意基礎設施,以及利用目標對象。報告亦涵蓋全球及區域的觀點,以及影響IT和OT的威脅趨勢。