Sophos:企業遭勒索軟件加密數據的情況達過去四年高峰

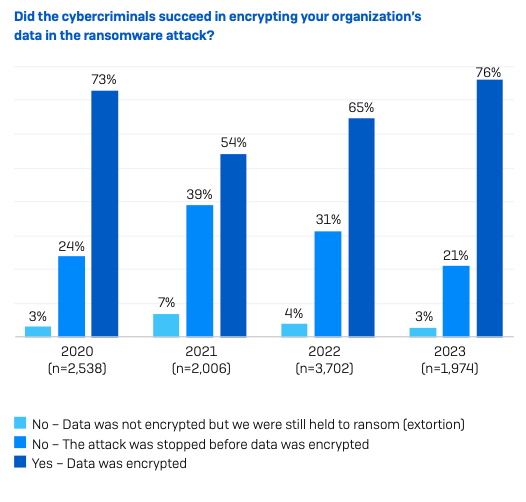

提供創新網絡安全即服務的廠商Sophos,近日發佈最新《2023年勒索軟件形勢分析》調查報告。根據調查結果,76%的受訪企業曾遭勒索軟件成功加密數據,個案數量突破Sophos於過去三年的數字。

贖金金額較數據復原金額高出兩倍

調查報告更反映有企業曾繳付37.5萬美元贖金以復原數據,但最終需再額外花費達75萬美元的復原成本,方能成功取回數據。此外,報告指出即使企業繳付勒索軟件贖金,其數據復原的所需時間亦較以往長。當中,45%受訪企業採用數據備份後能於一週內復原,而39%受訪企業則選擇繳付贖金。雖然不少企業認為勒索軟件攻勢有所放緩,但今年的個案比率(66%)與去年數據相同,反映企業遭勒索軟件攻擊的情況依然維持不變。

Sophos首席駐場科技總監Chester Wisniewski表示:「雖然企業遭數據加密的情況於疫情期間有所減少,但現時已再度回升至較高水平,情況不甚樂觀。為了縮短防禦人員的應對時間,攻擊者正不斷演變的策略和手法,以加快攻擊的速度。加上,企業的復原成本於繳付贖金後顯著上升,令許多受害機構已無法單靠取回加密密鑰復原所有數據,並須以數據備份重新建立及復原檔案。由此可見,繳付贖金只會助長網絡犯罪,更延遲威脅事故的回應速度,讓復原成本變得更昂貴。」

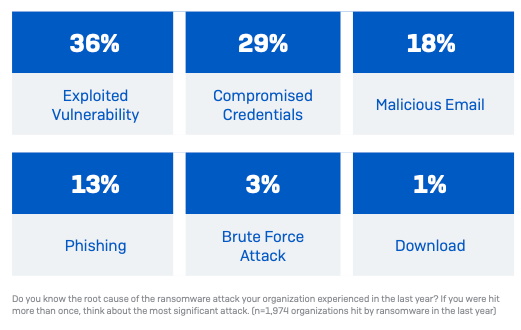

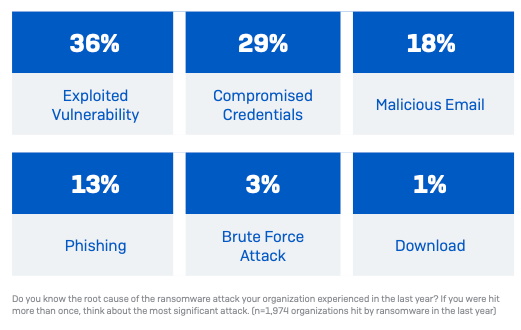

另外,此次調查更發現未經修補的漏洞(佔案例36%),以及被洩露的個人資料(佔案例29%)成為連串攻擊事件的成,而結果則與《企業領導層的專屬攻擊分析》調查報告的即時安全事件回應案例吻合。

其他調查重點包括:

- 「雙重攻擊」手法變得更常見,而30%的案例為數據同時遭受加密及盜竊。

- 教育行業擁有最高機會遭受勒索軟件攻擊,而受訪機構表示已成受害者之一。79%的受訪者來自高等院校,而80%則來自初中教育機構。

- 總括而言,46%受訪企業遭數據加密後繳付贖金,而大部份為大型企業或組織,以當中多於一半的受訪企業其營業額超過5億美元。此外,繳付最多贖金的受訪企業的營業額超過50億美元,他們有機會已額外購買網絡保險以繳付贖金。

Chester Wisniewski續指:「三分之二的受訪企業表示已連續兩年遭受勒索軟件攻擊,反映現時已進入攻擊高峰期。為了減少攻擊事件發生,關鍵在於如何積極降低偵測和回應的時間。雖然具手動識別能力的威脅捕獵能有效阻止網絡犯罪,但我們必須在偵測過程中時刻保持警覺,並把攻擊者於數小時或數天內逐出系統。資深分析專家能於短時間内識別攻擊模式並立即採取行動,所以企業必須全天候提高警覺以執行防禦工作。」

Ransomware Task Force行政總監暨安全技術研究中心首席策略執行官Megan Stifel表示:「Sophos最新調查報告清楚指出,勒索軟件攻擊仍然是現時最主要的網絡威脅,且涵蓋範圍和規模廣泛。攻擊者通常針對資源不足的大型企業或組織,而他們往往無法及時防禦、偵測和回應事故,導致容易遭受攻擊。由此可見,企業能夠透過CIS IG1 Controls 所提供的48項優先保護措施,下載Ransomware Task Force的勒索軟件防禦藍圖,增強網絡安全效能。我們很高興今次能夠與全球網絡安全供應商Sophos攜手合作,讓私人企業和公營機構聯手對抗勒索軟件攻擊。」

Sophos專家特別為各行各業提出下列建議,以防禦勒索軟件攻擊或其他類型的攻擊:

- 假如企業需提升防禦措施:

- 選擇能抵擋常見攻擊的合適網絡安全解決方案,如擁有強大漏洞防禦能力的端點防禦產品(Endpoint Protection),以及能阻止個人資料外洩的零信任網絡存取產品(ZTNA)

- 利用自適應技術抵禦攻擊,如自動事故回應、即時中斷攻擊行動,從而為防禦者爭取更多時間。

- 除了增強企業內部的IT團隊 ,Sophos託管式偵測與回應(MDR)服務的專家能提供24/7全天候威脅檢測、搜尋和響應能力

- 為潛在攻擊作周全準備,例如:定期備份檔案和學習從備份中復原數據資料,以及採用最新的事故回應策略

- 保持良好的安全防禦習慣,例如:立即安裝修補程式及定期檢查安全架構

《2023年勒索軟件形勢分析》獨立調查於2023年1月至3月進行,共訪問14個國家中共3,000名網絡安全/IT決策人員,包括:美洲、歐洲及亞太地區。所有受訪者均來自擁有100至5,000名員工,以及全年收入介乎少於1,000萬美元至超過50億美元的企業。